Rijkswaterstaat besteedt veel aandacht aan de beveiliging van netwerken om de integriteit van gegevens te waarborgen. Dat doen we al tijdens het ontwerpstadium van ICT-infrastructuur en met speciale interesse voor privacy. Daardoor kunnen gebruikers erop vertrouwen dat data over bijvoorbeeld verkeerssituaties kloppen. En zijn persoonlijke gegevens goed beschermd tegen ongeoorloofde toegang.

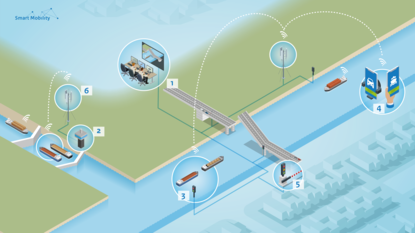

Van berichten die het wegverkeer waarschuwen voor een ongeval tot statistische informatie over de kwaliteit van wegen en gegevens van intelligente verkeersregelinstallaties. Om Smart Mobility mogelijk te maken zal er een breed scala aan gegevens over de ICT-infrastructuur van Rijkwaterstaat gaan. ‘Deze gegevensstromen gaan twee kanten op’, vertelt Sebastiaan Schuemie, coördinerend specialistisch adviseur cybersecurity bij Centrale Informatievoorziening. ‘Het gaat niet alleen om data die Rijkswaterstaat zelf nodig heeft om bijvoorbeeld onderhoud te plannen, maar ook om gegevens waarmee wij automobilisten kunnen informeren. Het Nationaal Dataportaal Wegverkeer (NDW), een zelfstandig onderdeel van RWS, verzamelt relevante gegevens van ons en van andere wegbeheerders, en verwerkt deze tot informatie op basis waarvan de ontvangers beslissingen kunnen nemen.’

‘Het is cruciaal voor Smart Mobility dat we onze infrastructuur goed beveiligen’

Kwalitatief en beveiligd

Verschillende onderdelen van Rijkswaterstaat zijn bezig met de stapsgewijze uitrol van Smart Mobility, vertelt Sebastiaan Schuemie. ‘We hebben met meerdere pilots aangetoond wat er mogelijk is. Ook in het buitenland zijn interessante pilots over bijvoorbeeld intelligente transportsystemen succesvol afgerond. En er lopen nog steeds veel projecten, zowel voor weggebruikers als voor de scheepvaart.’ Uit de pilots blijkt telkens dat datakwaliteit een belangrijk aspect is. Dat geldt zeker als we straks autonome voertuigen krijgen, die beslissingen nemen op basis van data. Sebastiaan Schuemie: ‘Het is ook cruciaal voor Smart Mobility dat we onze infrastructuur goed beveiligen, zodat niemand de data kan manipuleren.’

Voldoen aan privacywet

Goede beveiliging is ook noodzakelijk omdat een deel van de data die over onze infrastructuur gaan, gegevens betreffen die te herleiden zijn naar natuurlijke personen. Ramon Steenbergen, privacyjurist bij CD: ‘De privacywetgeving schrijft onder meer voor dat we passende maatregelen moeten treffen om te voorkomen dat deze persoonsgegevens in onbevoegde handen komen.’ Maar hackers zijn waarschijnlijk niet buitengewoon geïnteresseerd om via RWS persoonsgegevens in handen te krijgen, volgens Sebastiaan Schuemie. ‘Met een verstoring van de informatiedienstverlening, bijvoorbeeld via een DDOS-aanval, kunnen ze ons harder treffen. Informatie op de matrixborden van snelwegen moet immers te allen tijde beschikbaar zijn. Daarom nemen we maatregelen om onze infrastructuur te beschermen zodat ze zo’n aanval kan weerstaan.’

Meerlaagse bescherming

Om de integriteit van de datastromen te waarborgen voldoet de ICT-infrastructuur van Rijkswaterstaat aan strenge beveiligingseisen. De bescherming van het netwerk bestaat uit meerdere lagen. Sebastiaan legt uit: ‘Ten eerste zijn er preventieve maatregelen om ongeoorloofde toegang en manipulatie te voorkomen of in elk geval zo moeilijk mogelijk te maken. Denk aan richtlijnen, kaders, procedures en bewustzijn over beveiliging bij alle medewerkers van Rijkswaterstaat. Daarnaast is ook onze hardware met moderne systemen beschermd tegen inbreuken: we hebben systemen en netwerken voorzien van firewalls, sensoren en detectiesystemen. En het Security Operations Center (SOC, zie kader) monitort alle objecten die op ons netwerk zijn aangesloten.’

‘Aan de hand van normenkaders zorgen we dat het systeemontwerp voldoet aan de relevante normen’

Beveiliging onderwerp tijdens ontwerp

Volgens het principe Security by design denkt Rijkswaterstaat al na over die beschermlagen in het ontwerpstadium van de ICT-infrastructuur. ‘Op het moment dat we een systeem willen lanceren of aanpassen, bepalen we ook de beveiligingsmaatregelen die we daarvoor moeten nemen. Zodat ze voldoen aan eerder vastgestelde normen. Voor kantoorautomatisering is bijvoorbeeld de Baseline Informatiebeveiliging Overheid (BIO) leidend. En samen met de waterschappen hebben we het normenkader CSIR (Cyber Security Implementatie Richtlijn) opgesteld. Daaraan toetsen we te ontwikkelen operationele technieken van bijvoorbeeld bruggen, tunnels en sluizen al tijdens het systeemontwerp. Aan de hand van deze normenkaders zorgen we dus al ruim vóór de implementatie dat het systeemontwerp voldoet aan de relevante normen.’

Privacy by design

In lijn met dit beveiligingsprincipe is het ook belangrijk om in het ontwikkelstadium van toepassingen voor Smart Mobility te kijken naar potentiële privacy gevolgen. ‘Privacy by design is het broertje van Security by design’, vertelt Ramon Steenbergen. ‘Het betekent kort gezegd dat we al tijdens het (her)ontwerp van processen stappen moeten zetten om de privacybeginselen te borgen. Zo voorkomen we ook dat we later stappen terug moeten zetten of te veel moeten bijsturen, omdat niet wordt voldaan aan de privacywetgeving.’ Tijdens het (her)ontwerp van processen kijkt Rijkswaterstaat bijvoorbeeld of het gebruik van de persoonsgegevens noodzakelijk is en of het past binnen wettelijke kaders. Ramon Steenbergen: ‘We houden ook al rekening met komende Europese wetgeving, bijvoorbeeld over het delen van data en de toepassing van kunstmatige intelligentie. Want wat we met de persoonsgegevens voor ogen hebben moet ook voldoen aan nieuwe wetgeving die vanuit Europa in rap tempo op ons afkomt.’

Security Operations Center

Het Security Operations Center (SOC) vormt met het Security-by-design-team het Security Center, dat verantwoordelijk is voor de beveiliging van de ICT-infrastructuur van Rijkswaterstaat. SOC monitort samen met Missie Kritieke Ondersteuning 24 uur per dag en 7 dagen per week de beveiliging van alle objecten die op onze netwerken zijn aangesloten, zoals bruggen, sluizen en tunnels. SOC zal ook een belangrijke rol spelen bij het monitoren van de datastromen die voor Smart Mobility van belang zijn. Bij onregelmatigheden onderzoeken de beveiligingsexperts van deze afdeling of het gaat om cyberaanvallen of andere hackpogingen, of dat er een andere oorzaak is. Het wordt hierbij ondersteunt door CIV Strategie en Beleid voor kader en richtlijnen. SOC onderhoudt ook goede contacten met SOCs van andere overheden.